Umberto Pirovano, Senior Manager Systems Engineering di Palo Alto Networks, spiega perché la sicurezza informatica è una priorità per il settore sanitario.

La sicurezza informatica è sempre stata una priorità per il settore sanitario. Questo è particolarmente vero oggi, quando le organizzazioni si trovano ad affrontare nuove e significative sfide – e pericolose minacce informatiche – per la sicurezza e la conformità delle loro applicazioni e infrastrutture, nonché per la privacy di dati e pazienti.

Il settore sanitario continua a essere un obiettivo primario per gli attori delle minacce. Con la rapida adozione di tecnologie medicali innovative, l'esposizione alle minacce informatiche aumenta e richiede una trasformazione della strategia di sicurezza. Notizie di violazioni di dati che espongono informazioni sanitarie private sono purtroppo all’ordine del giorno e questi eventi possono avere un impatto significativo sui singoli individui che vedono divulgate le loro informazioni, oltre a una perdita di fiducia nelle organizzazioni che hanno subito l’attacco. Impatto finanziario, danni alla reputazione e potenziali multe derivanti dalla violazione possono rappresentare un rischio enorme per le organizzazioni colpite.

Inoltre, la proliferazione di device connessi nel settore sanitario porta con sé una serie di vantaggi operativi, ma anche nuovi rischi, quando questi non vengono adeguatamente protetti. Come sottolineato in un report di Unit 42, il threat intelligence team di Palo Alto Networks, il 75% delle pompe di infusione intelligenti esaminate nelle reti di ospedali e organizzazioni sanitarie presentava falle di sicurezza note, cosa che di fatto le rendeva un bersaglio appetibile per i cybercriminali, che potrebbero accedere a dati sensibili e addirittura mettere gli stessi pazienti a rischio.

Fare affidamento su una sicurezza legacy basata sul perimetro non è più sufficiente per proteggere le risorse di un'organizzazione sanitaria. Utenti e dispositivi mobili che entrano ed escono dalla rete aziendale, dati e applicazioni che si spostano nel cloud, malware furtivo e paziente e attacchi camuffati da applicazioni legittime o che si nascondono nella crittografia hanno offuscato i confini del perimetro.

Una moderna postura di sicurezza Zero Trust con zero eccezioni rappresenta un metodo efficace in qualsiasi organizzazione sanitaria per elevare il proprio livello di cybersecurity, potendo continuare al contempo a offrire cure di livello elevato e ottime esperienze ai pazienti. La pandemia ha innescato cambiamenti radicali nel modo in cui gli operatori sanitari supportano i pazienti, collaborano con i colleghi e gestiscono i dati medici. Oggi le visite di persona e i contesti clinici tradizionali stanno tornando a far parte del mix sanitario, ma le opzioni di teleassistenza a domicilio e con accesso remoto sono destinate a rimanere, offrendo a pazienti e fornitori maggiore libertà e flessibilità e portando le cure anche a popolazioni tradizionalmente poco servite.

Questa nuova flessibilità, tuttavia, crea anche tre sfide significative per la sicurezza informatica:

- Sicurezza e flessibilità devono coesistere. Oggi, grazie all'accesso remoto e ai servizi di teleassistenza, l'assistenza medica può avvenire praticamente ovunque. Ma garantirne accesso e flessibilità significa anche fornire a pazienti e personale un accesso sicuro e senza interruzioni a cartelle cliniche e applicazioni, indipendentemente dalla loro ubicazione o dalla tipologia di endpoint, IoT o IoMT utilizzati.

- Il settore sanitario resta un obiettivo evidente. La medicina moderna è una disciplina basata sui dati e, nel caso delle cartelle cliniche dei pazienti, è assolutamente fondamentale mantenerne sicurezza, privacy e integrità. Oggi questo è più difficile che mai: i cyber attaccanti sono più abili e altamente motivati, gli attacchi sofisticati e sostenuti dagli Stati sono in aumento e le conseguenze di una violazione dei dati sanitari possono avere implicazioni di vita o di morte se interrompono i programmi di trattamento o minano l'integrità dei dati dei pazienti.

- La sicurezza legacy non è più sufficiente. Gli ambienti tecnologici sanitari attuali, dinamici e distribuiti, non si adattano a un modello di sicurezza tradizionale che stabilisce un perimetro di rete per identificare utenti e sistemi "affidabili". Una volta che questi confini iniziano a sfumare, diventa più facile per gli attaccanti muoversi liberamente e causare danni maggiori una volta superate le difese perimetrali di un'organizzazione fingendosi utenti autorizzati.

Zero Trust non è un prodotto o uno strumento, bensì un framework di riferimento per la sicurezza informatica che riunisce una serie di strumenti e approcci utili. Il modello Zero Trust presenta alcuni elementi che lo rendono particolarmente utile per la sicurezza di applicazioni, infrastrutture e utenti nell'attuale scenario di cybersecurity. Alcune delle aree chiave, che devono essere considerate come parte di questa metodologia, includono la verifica continua della fiducia e l'ispezione di sicurezza, la protezione di tutti i dati e applicazioni e l'accesso con il minimo privilegio.

Costruito per essere flessibile. Un approccio Zero Trust utilizza tecniche come la segmentazione della rete per limitare la capacità di un attaccante di superare la sicurezza del perimetro e agire in un ambiente "fidato". Infatti, a differenza di un modello di sicurezza tradizionale, Zero Trust non dà mai per scontato che un utente sia affidabile solo perché si trova all'interno di un perimetro sicuro.

Questo fa di Zero Trust un modello ideale per gli ambienti sanitari moderni, in cui l'accesso remoto e mobile è un must e la sicurezza non può assolutamente andare a scapito della cura del paziente o di un'ottima user experience. Indipendentemente dall'evoluzione di un’azienda e dei modelli di assistenza, Zero Trust può adattarsi e scalare per mantenere la sicurezza.

Concentrarsi sulla sicurezza dove è più importante. Zero Trust si concentra sulla protezione di sistemi e dati critici, anziché cercare di difendere un perimetro di rete sempre più esteso. Questo passaggio da "superfici di attacco" a "superfici di protezione" rende molto più semplice e a basso rischio l'insieme delle attività di cybersecurity e consente di utilizzare meglio le risorse IT limitate. Un punto di partenza logico per molte organizzazioni nel loro percorso verso Zero Trust è l'applicazione di questi principi alla protezione di utenti e applicazioni, con un approccio moderno che estende ulteriormente questi concetti per offrire reale accesso con privilegi minimi, verifica costante della fiducia, ispezione di sicurezza e protezione per tutti i dati e applicazioni.

Questo approccio è particolarmente adatto alle organizzazioni sanitarie, poiché gli standard di conformità del settore, come HIPAA e PCI, definiscono linee guida chiare sui sistemi e i dati sensibili che richiedono una forte sicurezza. Inoltre, rappresenta una svolta per le organizzazioni IT sovraccariche di lavoro, che seguendo il mandato irrealizzabile di "proteggere tutto" finiscono per non proteggere nulla in modo adeguato.

La sicurezza non è mai un azzardo “tutto o niente”. Zero Trust si avvale di strumenti e tecniche avanzate come i controlli di accesso granulari, con verifica continua della fiducia basata sul comportamento dopo la connessione degli utenti, per ridurre drasticamente la superficie di attacco; ispezione di sicurezza approfondita e continua per garantire che tutto il traffico sia sicuro senza compromettere le prestazioni o l'esperienza dell'utente, nonché visibilità coerente con un'unica politica DLP per proteggere sia l'accesso che i dati in tutta l'azienda. Il sistema non concede mai agli utenti un accesso o un'autorità superiori a quelli necessari per svolgere le attività in questione, il che significa meno opportunità per gli attaccanti di utilizzare un punto di appoggio in un sistema per avviare exploit più grandi e dannosi.

Questa funzionalità è ideale per le organizzazioni sanitarie, dove è comune definire a quali dati un team di cura o un paziente deve accedere. Inoltre, per le applicazioni più sensibili, Zero Trust può implementare controlli aggiuntivi sugli utenti o gli endpoint per un accesso altamente mirato e la creazione di trail audit.

Le organizzazioni sanitarie possono creare un'esperienza digitale sicura e solida con i principi Zero Trust applicati alle soluzioni che consentono il lavoro da casa, l'esperienza clinica remota, la teleassistenza (sia per il fornitore che per il paziente) e l’ingresso digitale. Questo approccio moderno e olistico riduce la complessità e la dispersione della sicurezza causata da soluzioni puntuali.

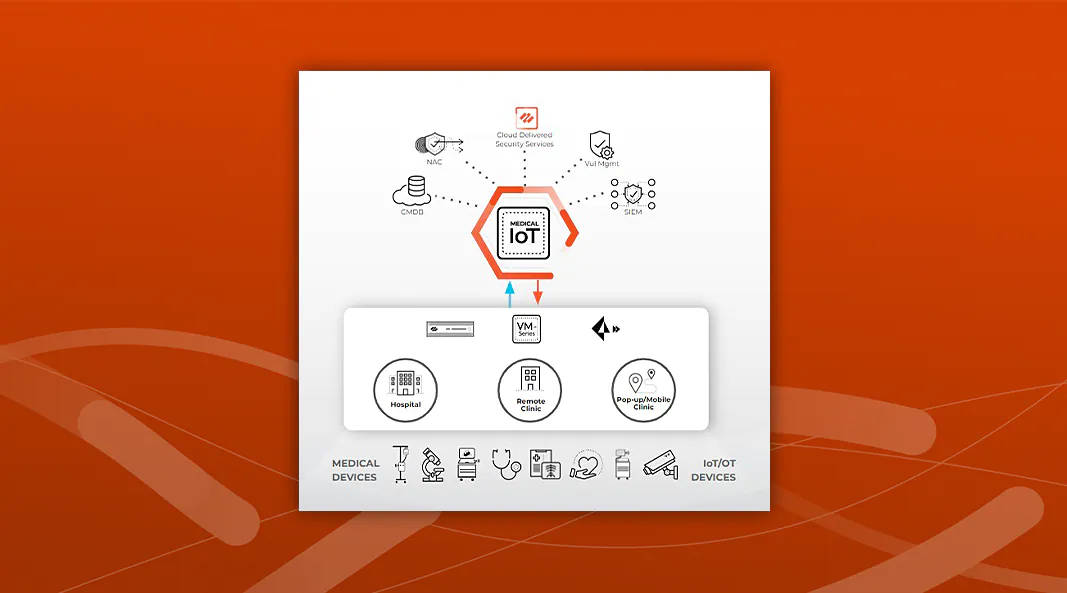

In abbinamento all’approccio Zero Trust, Palo Alto Networks mette a disposizione Medical IoT Security, una soluzione che consente alle organizzazioni sanitarie di implementare e gestire le nuove tecnologie connesse in modo rapido e sicuro. Grazie a individuazione automatica dei device, segmentazione contestuale, consigli sui criteri di minor privilegio e possibilità di applicare policy con un solo clic, Medical IoT Security implementa Zero Trust in modo uniforme e semplificato e offre la migliore protezione dalle minacce del settore grazie alla perfetta integrazione con i servizi di sicurezza forniti da Palo Alto Networks nel cloud, come Advanced Threat Prevention e Advanced URL Filtering.